6月27日晚间,欧洲遭到新一轮的未知病毒的冲击,该病毒传播方式与本年5月发作的WannaCry病毒非常相似。

目前,受影响最严重的国家是乌克兰,并且已经有国内企业中招。

此外,俄罗斯(俄罗斯石油公司Rosneft)、西班牙、法国、英国(全球最大广告公司WPP)、丹麦(航运巨头APMoller-Maersk)、印度、美国(律师事务所DLAPiper)也受到差别程度的影响。

此前,国内的安适公司已确认该勒索病毒为Petya的变种,传播方式与WannaCry类似,利用EternalBlue(永恒之蓝)和OFFICEOLE机制漏洞(CVE-2017-0199)进行传播。

不过,卡巴斯基实验室的分析人员体现,这种最新的威胁并不是之前报道中所称的是一种Petya勒索软件的变种,而是一种之前从未见过的全新勒索软件。

尽管这种勒索软件同Petya在字符串上有所相似,但功能却完全差别,并将其命名为ExPetr。

传播方式

360首席安适工程师郑文彬称,此次最新发作的病毒具备了全自动化的攻击能力,即使电脑打齐补丁,也可能被内网其他机器渗透感染。

按照360的威胁情报,有用户收到带有附件名为“Order-20061017.doc”的邮件,该邮件附件为使用CVE-2017-0199漏洞的恶意文件,漏洞触发后从“”下载恶意程序执行。

外部威胁情报显示,该勒索软件就是由此恶意程序最早传播。

据分析,病毒作者很可能入侵了乌克兰的专用会计软件me-doc,来进行最开始的传播。他们将病毒程序伪装成me-doc的升级程序给其用户下发。

由于这是乌克兰官方要求的报税软件,因此乌克兰的大量基础设施、政府、银行、大型企业都受到攻击,其他国家同乌克兰有关联的投资者和企业也收到攻击,这展示了此次勒索病毒变种的一个针对性特征,针对有报税需求的企业单位进行攻击也符合勒索病毒的牟利特点。

按照360安适中心监测,此次国内出现的勒索病毒新变种主要攻击途径是内网渗透,也就是利用“办理员共享”功能攻击内网其他机器,比拟已经被广泛重视的“永恒之蓝”漏洞更具杀伤力。

技术原理

据阿里云安适专家介绍,勒索病毒通过Windows漏洞进行传播,同时会感染局域网中的其它电脑。电脑感染勒索病毒后,会被加密特定类型文件,导致电脑无法正常运行。而这种勒索病毒在内网系统中,主要通过主要通过Windows办理体系结构(Microsoft Windows Management Instrumentation),和PSEXEC(SMB协议)进行扩散。

该病毒会加密磁盘主引导记录(MBR),导致系统被锁死无法正常启动,然后在电脑屏幕上显示勒索提示。如果未能成功破坏MBR,病毒会进一步加密文档、视频等磁盘文件。

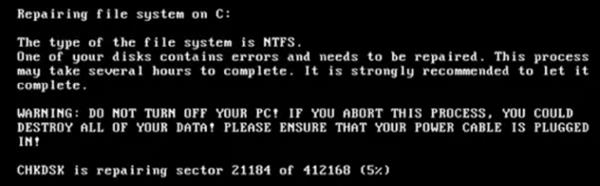

阿里云在对病毒样本进行研究后发现,操作系统被感染后,重新启动时会造成无法进入系统。下图显示的就是病毒伪装的磁盘扫描程序。

而该病毒对勒索对象的加密,可以分为以下7个步骤:

按照安天方面的消息,该病毒的勒索模块实际上是一个DLL文件,该文件被加载后遍历用户磁盘文件(除C:\Windows目录下),并对指定后缀名的文件进行加密,加密后不修改原文件名和扩展名。

该文件修改MBR,同时,添加计划任务,在等待一段时间后,关闭计算机。当用户开启计算机时,会显示勒索界面和信息并无法进入系统。

与Wannacry的差异

据雷锋网宅客频道了解,这次的新型勒索病毒变种,是利用系列漏洞进行传播的新勒索病毒家族。与5月发作的WannaCry比拟,新型勒索病毒变种的传播速度更快。此次勒索病毒的主要特点有:

该勒索病毒使用了多种方式在内网进行攻击传播,包孕使用了NSA的兵器库中的永恒之蓝、永恒浪漫系列远程攻击兵器,以及利用内网共享的方式传播。

因此不但没有及时修复NSA兵器库漏洞的用户会受影响,只要内网中有其他用户受到攻击,已经打了补丁的电脑也可能会受到攻击。

此次的勒索病毒会导致电脑不成用。此前的WannaCry病毒仅会加密用户文件,但是用户的电脑仍暂时可用,而此次的勒索病毒会感染用户电脑的引导区,,导致用户电脑无法正常开机(强制显示勒索信息)。

此外,该勒索病毒加密的文件类型比拟WannaCry少,一共有65种,而WannaCry为178种(包孕常见文件类型)。

解决方案

目前,网络办理员可通过,监测相关域名/IP,拦截病毒下载,统计内网感染分布:

84.200.16.242

111.90.139.247

185.165.29.78

111.90.139.247

95.141.115.108

COFFEINOFFICE.XYZ

french-cooking.com

此外,还可以通过如下关键HASH排查内网感染情况:

415fe69bf32634ca98fa07633f4118e1

0487382a4daf8eb9660f1c67e30f8b25

a1d5895f85751dfe67d19cccb51b051a

71b6a493388e7d0b40c83ce903bc6b04

目前,包孕360、腾讯、阿里云、安天、金山毒霸在内的各大安适厂商已经推出了初步的解决方案。

以下是针对受害者的初步建议:

- 目前勒索者使用的邮箱已经停止拜候,不建议支付赎金。

- 所有在IDC托管或自建机房有办事器的企业,如果采用了Windows操作系统,立即安置微软补丁。

- 安适补丁对个人用户来说相对简单。只需自学装载,就能完成。

- 对大型企业或组织机构,面对成百上千台机器,最好还是能使用客户端进行集中办理。

- 可靠的数据备份可以将勒索软件带来的损失最小化。